Seit 2025 haben einige Länder bereits eine Altersverifikation für die Nutzung von Social Media und generell auch für das Internet eingeführt. Vorreiter dieser Welle sind Australien und das Vereinigte Königreich. Aber auch einige Bundesstaaten in den USA sind bereits auf den Zug aufgesprungen. In der EU soll die Altersverifikation bis 2027 ausgerollt werden. Italien und Frankreich haben bereits entsprechende Gesetze verabschiedet. Die neue Regierung, die in Deutschland seit Beginn 2025 die Geschicke der Bürger leitet, ist ebenfalls für die Bevormundung der Bürger. Das demonstrierten die Machthaber durch einen Passus im Koalitionsvertrag, der die flächendeckende Einführung der eID in Deutschland vorsieht. In diesem Artikel zeige ich gesellschaftliche und technische Aspekte auf, die über kurz oder lang auf uns Bürger zukommen werden.

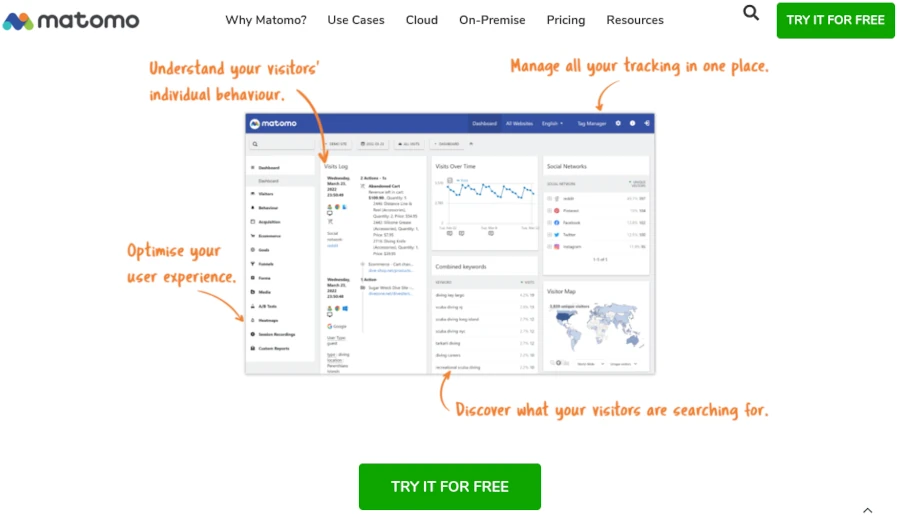

Unter dem Deckmantel des Jugendschutzes soll Kindern und Jugendlichen unter 16 Jahren der Zugriff auf gefährdende Inhalte wie Pornografie verwehrt werden. Aber auch soziale Medien wie Facebook, X und andere Plattformen werden von den Maßnahmen betroffen sein. Bereits jetzt werden verschiedene Inhalte auf YouTube nur angemeldeten Nutzern zugänglich gemacht.

Würde man sich wirklich um das Wohl der Kinder kümmern, würde man sich darauf konzentrieren, sie bei der Ausbildung einer stabilen und gesunden Persönlichkeit zu fördern. Das beginnt bereits bei einem ausgewogenen, gesunden Schulessen, welches für jeden Schüler zu einem leistbaren Betrag zur Verfügung stehen sollte. Aber auch bereits im Schulunterricht Medienkompetenz zu vermitteln, wäre ein Schritt in die richtige Richtung. Das sind nur kurze Beispiele, die aufzeigen, dass die Begründung zur Einführung einer Altersverifikation Augenwischerei ist und grundsätzlich andere Ziele verfolgt werden.

Es geht um die Bevormundung und Kontrolle eines jeden einzelnen Bürgers. Es ist ein Verstoß gegen das Selbstbestimmungsrecht. Denn eins muss allen klar sein: Damit man weiß, dass eine Person das entsprechende Alter für restriktive Inhalte auch tatsächlich hat, müssen sich alle Menschen, die den eingeschränkten Inhalt betrachten möchten, ausweisen. Diesen Nachweis wird man ausschließlich mit der eID erbringen können. Sobald eine kritische Masse erreicht ist, die ihre eID nutzt, wird dies zum Standard für Bezahlung und alle möglichen anderen Dinge. Es klingt ein wenig prophetisch, wenn man die Offenbarung des Johannes aus dem Neuen Testament kennt.

Das zweite Tier brachte alle dazu – ob groß oder klein, reich oder arm, ob Herr oder Sklave –, auf der rechten Hand oder der Stirn ein Zeichen zu tragen. Ohne dieses Zeichen konnte niemand etwas kaufen oder verkaufen. Offenbarung 13:16

Es ist also abzusehen, dass die Verweigerung des Einzelnen, die eID anzunehmen, ihn vollständig aus der digitalen Welt verbannen wird. Parallel dazu werden Möglichkeiten verschwinden, die im richtigen Leben, dem sogenannten analogen Raum, Alternativen bilden. Ich möchte aber an dieser Stelle nicht zu prophetisch werden. Es kann sich jeder für sich selbst ausmalen, welche Konsequenzen die Einführung der digitalen ID für das eigene Leben haben wird. Ich werde nun ein wenig auf technische Details eingehen und Denkanstöße zur bürgerlichen Notwehr anregen. Denn ich bin mir sehr sicher, dass eine breite Akzeptanz der eID vorhanden ist. Auch wenn die konkreten Gründe variieren, lassen sie sich auf den persönlichen Komfort und die Bequemlichkeit reduzieren. Wer ab hier weiterliest, ist in der absoluten Selbstverantwortung, Dinge eigenständig umzusetzen und sich das notwendige Wissen anzueignen. Es wird keine schnelle, einfache Lösung von der Stange geben. Mann muss aber auch kein Nerd sein. Der Wille zum eigenständigen Denken genügt völlig, um die technischen Zusammenhänge schnell zu verstehen. Es ist wie man so sagt: keine Raketentechnologie.

Leute, die auf Apple- oder Microsoft Produkte setzen, haben keine andere Möglichkeit, als zu freien Betriebssystemen zu wechseln. Smartphones haben überhaupt keine alltagstaugliche Alternative zu den Banking-Apps und Messengern. Es hat schon einen Grund, wieso man sich für Telegram und Signal Messenger mit einer funktionierenden Telefonnummer anmelden muss. Denn die Chats werden vom Telefon auf die Desktop Anwendung synchronisiert. Also bleibt der Computer, der im Idealfall nicht neuer als von 2020 sein sollte. Hierzu habe ich bereits einen Artikel veröffentlicht.

Sämtliche Linux-Distributionen funktionieren problemlos auf alter und auch auf leistungsschwacher Hardware. Ein Wechsel zu Linux ist mittlerweile auch leicht zu bewältigen und in wenigen Wochen ist man auch an das neue System gewöhnt. Soweit bisher die Theorie.

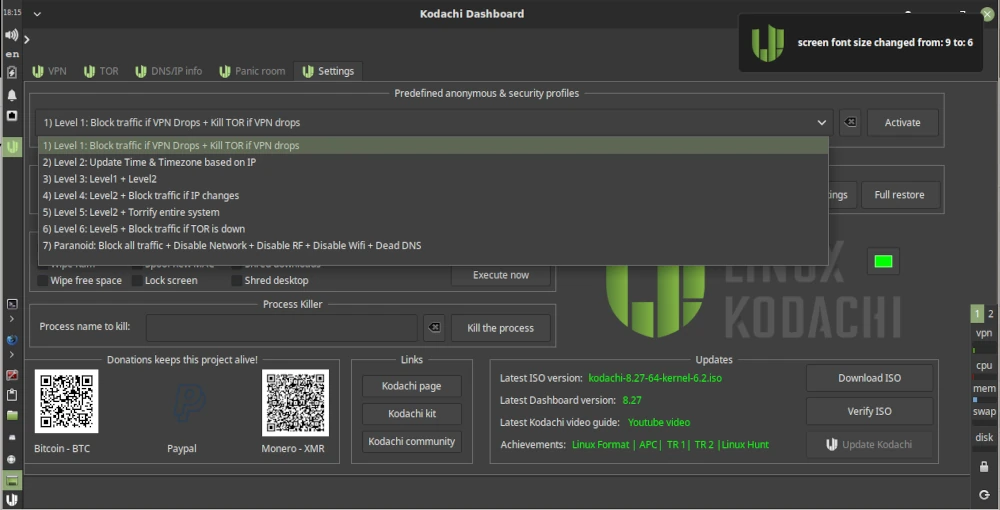

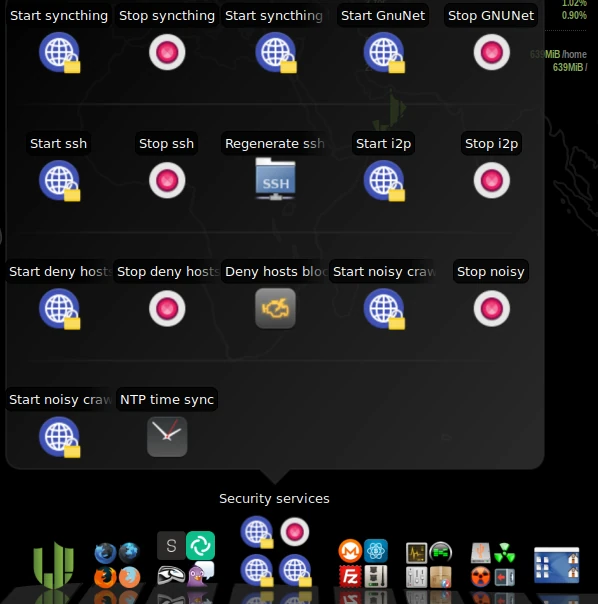

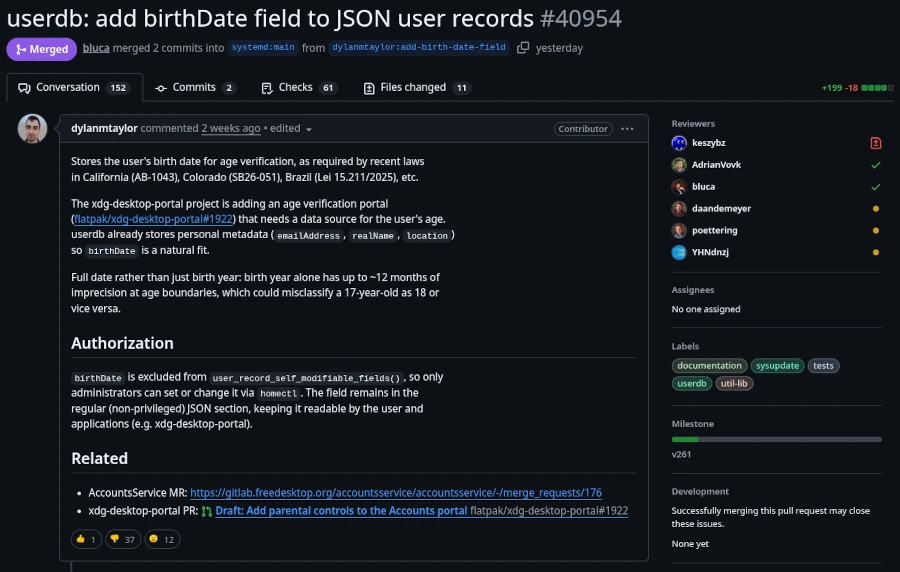

Seit Kalenderwoche 13 im Jahr 2026 geht allerdings ein Aufschrei von der Linux Community durch alle sozialen Medien. Das Programm systemd hatte einen Commit in das öffentliche Quellcode Repository, das ein Feld Geburtstag zur Altersverifikation hinzugefügt worden. Wer nun denkt, na gut, bloß ein Programm, dann lasse ich das weg, muss wissen, dass systemd für System Deamon steht. Es ist neben dem Kernel eines der wichtigsten Programme in einer Linux-Distribution. Es ist unter anderem dafür verantwortlich, dass beim Einschalten des Rechners notwendige Dienste und Programme gestartet werden.

Dieser Datensatz enthält bereits grundlegende Benutzermetadaten wie Name, E-Mail-Adresse und Standort. Das Feld speichert ein vollständiges Datum im Format JJJJ-MM-TT und kann nur von Administratoren, nicht von Benutzern selbst, festgelegt werden.

Lennart Poettering, der Entwickler von systemd, hat klargestellt, dass diese Änderung Folgendes betrifft:

» Es handelt sich um ein optionales Feld im JSON-Objekt userdb. Es ist weder eine Richtlinien-Engine noch eine API für Anwendungen. Wir definieren das Feld lediglich, um es zu standardisieren, falls Benutzer das Datum dort speichern möchten. Die Verwendung ist jedoch völlig optional. «

Quelle: It’s FOSS

Diese ganzen Ereignisse werfen auch ein neues Licht auf das Treffen von Linus Torvalds und Bill Gates am 22 Juni 2025, die sich nach 30 Jahren erstmalig persönlich begegnet sind. Es ist ein absolutes No Go in der Linux Community, den Nutzer des Rechners zu bevormunden und in dessen Privatsphäre einzugreifen. Und es gibt starke Stimmen, die sich gegen das Vorhaben von systemd stemmen. Man kann aber nicht absehen, wie stark die Gegenwehr aufrechterhalten bleibt, wenn staatlicher Druck auf die standhaften Revoluzzer ausgeübt wird.

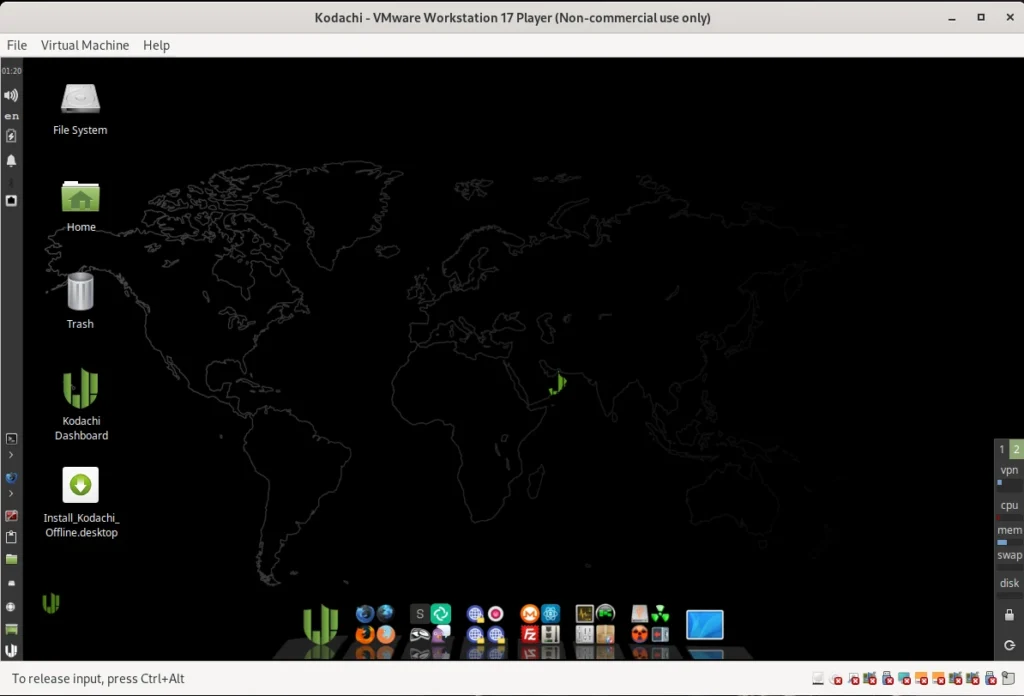

Der erste Ansatz als Lösung dieses Problems ist die Verwendung einer Linux-Distribution, die kein systemd verwendet. Bekanntere Distributionen, die ohne systemd auskommen, sind Gentoo, Slackware und Alpine Linux. Wer wie ich und viele andere ein reines Debian verwenden, kann einmal einen Blick auf Devuan (Version für 3/2026 ist 6.1 Excalibur) werfen, welches von aktuellen Debian Versionen einen Fork erstellt hat, der ohne systemd auskommt.

Man muss auch erwähnen, dass systemd bei Hardcore Linuxern durchaus schon immer kritisch gesehen wird. Es gilt einfach als zu aufgebläht. Wer bereits seine Distribution schon länger laufen hat, hadert oft damit, diese einfach zu wechseln. Linux ist wie ein guter Wein. Es reift mit der Zeit und Neuinstallationen werden unter Powerusern als unnötig angesehen, da sich einfach alles wieder reparieren lässt. Auch Migrationen auf neuere Majorversionen verlaufen in aller Regel problemlos. Daher ist es auch kein Problem, systemd gegen das leichtgewichtigere SysVinit auszutauschen. Die einzige Voraussetzung dafür ist, dass man keine Angst vor der Linux Bash hat. Allerdings sind auch hier Grenzen gesetzt. Wer den Gnome3 Desktop verwendet, sollte zuerst den Desktop zu einer Variante wechseln, die nicht auf systemd aufbaut. Devuan Linux zeigt uns hier die Alternativen: KDE Plasma, Mate (Gnome2 Fork), Cinnamon (für Windowsumsteiger) oder das rudimentäre Xfce. Bevor man loslegt, sollte man aus Sicherheitsgründen mindestens seine Daten sichern und nach Möglichkeit auch die Festplatte clonen, um bei Problemen den Urzustand wiederherzustellen.

Da ich aufgrund der Aktualität des Themas noch keine Zeit gefunden habe, das Tutorial selbst auszuprobieren, verweise ich auf die englischsprachige Homepage linuxconfig.org mit der Anleitung in Debian systemd mit sysVinit zu ersetzen.

Ein riesengroßer Vorteil von Linux ist, dass man als Nutzer die volle Kontrolle über die Aktualisierungen hat. Es ist nicht so wie bei Microsoft Windows, dass man zum Update gezwungen wird, und wenn man es nicht durchführt, indem man etwa das Internet ausschaltet, verweigert der Rechner nach einer Weile den Start, bis das Update durchgeführt wurde. Auch wenn man unter Linux in aller Regel bestimmen kann, welche Updates man haben möchte, gibt es keinen Grarant, dass zumindest bei einem künftigen MajorUpdate nicht doch die Altersverifikation über die Hintertür untergeschoben wird. Es ist durchaus möglich, dass diese Technologie bereits als Schläfer im System enthalten ist und nur aktiviert werden muss. Seit einigen Jahren habe ich die Angewohnheit, alle Installationsdateien von Programmen, die ich benutze, zu archivieren, sodass ich problemlos noch ein Ubuntu Mate von 2017 aus dem Hut zaubern kann. Anwendungen nutze ich gern als AppImage. Aber auch die reinen Installationspakete, unter Debian sind das die deb Dateien, bevorzuge ich gegenüber den Varianten aus dem Paketmanager. Denn manchmal brauche ich eine alte Variante oder eine sehr neue Version, die nicht in den Distributionspaketen enthalten ist. Auf diese Weise lässt sich auch ein in die Tage gekommenes System noch aktuell und sicher halten.

Vermutlich ist es wie so oft. Keine Suppe wird so heiß gegessen, wie sie serviert wird. Ich denke weniger, dass der Zwang zur digitalen ID über Nacht kommen wird. Vermutlich wird es ein schleichender Prozess, der den Menschen, die sich der totalen Kontrolle durch autoritäre Instanzen entziehen, das Leben schwer macht. Es wird sich durchaus für entschlossene Menschen immer ein Weg finden. Dazu muss man allerdings selbst aktiv werden und nicht passiv auf den großen Erlöser warten. Der war schon da, vor sehr langer Zeit.